Lovable et Vercel : deux failles qui exposent les PME

La sécurité des outils IA no-code est devenue un enjeu critique. Selon une analyse de Korben en avril 2026, le marché no-code devrait atteindre 65 milliards de dollars en 2027 selon Gartner. Mais avec cette croissance vient une augmentation des risques.

Premier incident : Lovable a découvert une faille critique où les données des utilisateurs auraient pu être exposées. Lors de la découverte du problème, l'équipe a répondu « c'est le comportement attendu » avant de faire marche arrière et de reconnaître l'incident sérieux. Cette communication désastreuse a aggravé la crise de confiance.

Deuxième incident : Vercel, la plateforme populaire pour déployer des applications modernes, a été piraté en avril 2026. La cause ? Un outil IA tiers avait reçu trop de permissions d'accès, agissant comme une clé du royaume. Les attaquants ont exploité cette faille pour accéder aux systèmes de production.

Ces deux cas montrent un problème systémique : les outils IA no-code accordent souvent des permissions excessives sans audit de sécurité approprié.

Pourquoi les PME sont vulnérables aux failles no-code

Les PME choisissent les outils IA no-code pour leur facilité d'utilisation et leur coût réduit. Lovable, Bolt, v0, et autres promettent un site web créé en quelques minutes. Mais cette commodité cache des risques sécuritaires que les équipes de petites structures ne peuvent pas auditer seules.

Trois raisons expliquent cette vulnérabilité :

- Manque de visibilité : les PME ne savent pas où leurs données sont hébergées, quelles permissions sont accordées aux tiers, ou comment elles sont protégées.

- Absence d'audit de sécurité intégré : contrairement aux solutions comme Webflow qui offrent des audits managés, la plupart des outils no-code laissent la sécurité aux mains des utilisateurs.

- Chaîne d'approvisionnement compromise : comme Vercel l'a appris, une seule permission excessive accordée à un outil tiers peut compromettre toute l'infrastructure.

Chez Treelink, je recommande Webflow qui offre un hébergement managé avec audits de sécurité intégrés et contrôle fin des permissions API. C'est la différence entre une plateforme qui pense sécurité et une qui l'ajoute après coup.

Les failles de sécurité : permissions API et headers manquants

D'un point de vue technique, les failles no-code reposent sur deux vecteurs d'attaque :

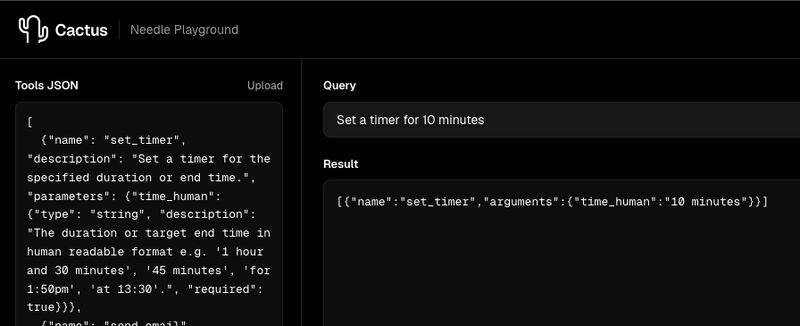

1. Permissions API excessives

Lovable, Bolt et v0 intègrent des outils IA qui nécessitent l'accès à vos services cloud (GitHub, Vercel, Firebase, etc.). Le problème : ces outils reçoivent souvent un accès administrateur complet. Si l'IA est compromise ou si un attaquant le détourne, il a les clés du château.

Selon l'OWASP, le principe du moindre privilège énonce qu'une application ne doit avoir que les permissions strictement nécessaires. Or, aucun des outils testés (sauf Webflow) n'applique ce principe rigoureusement.

2. Headers de sécurité manquants ou insuffisants

Les sites créés avec Lovable ou v0 manquent souvent de headers essentiels :

- Content-Security-Policy (CSP) : protège contre les attaques XSS.

- X-Frame-Options : empêche le clickjacking.

- Strict-Transport-Security (HSTS) : force HTTPS partout.

Ces headers ne sont pas configurés par défaut. Les PME qui créent un site en 30 minutes avec IA ne pensent pas à les ajouter.

Checklist : comment auditer la sécurité de votre outil IA no-code

Voici les 8 étapes pour évaluer si votre plateforme no-code est sécurisée :

- Vérifiez l'hébergement : où sont stockées vos données ? Webflow utilise des serveurs managés certifiés. Lovable et v0 déploient sur Vercel, qui a été piraté. C'est un risque.

- Auditez les permissions API : connectez-vous à GitHub ou à votre compte Vercel. L'outil demande-t-il un accès administrateur ? Réduisez les permissions au strict nécessaire (lecture seule si possible).

- Testez les headers de sécurité : utilisez securityheaders.com ou les outils de développement de votre navigateur. Cherchez CSP, X-Frame-Options, HSTS.

- Vérifiez le certificat SSL/TLS : cliquez sur le cadenas. Le certificat doit être valide et à jour. Évitez les certificats auto-signés.

- Demandez un incident response plan : votre fournisseur a-t-il un processus pour gérer les failles de sécurité ? Lovable s'est mal comporté ici.

- Recherchez les incidents connus : utilisez les sources de confiance (Korben, ANSSI) pour savoir si votre plateforme a eu des problèmes de sécurité.

- Vérifiez les certifications : SOC 2, ISO 27001, RGPD. Webflow est certifié SOC 2. Lovable ne l'est pas (ou ne le divulgue pas).

- Testez la 2FA et l'authentification : votre plateforme supporte-t-elle la double authentification ? C'est un minimum.

Tableau comparatif : Lovable vs Bolt vs v0 vs Webflow

J'ai créé un tableau qui synthétise les différences de sécurité entre les principales plateformes no-code. Voir ci-dessous.

Webflow : la plateforme sécurisée pour les PME

À titre d'expert, je recommande Webflow pour les PME qui prioritisent la sécurité. Voici pourquoi :

- Hébergement managé et audité : Webflow gère l'infrastructure. Pas de risque de faille due à une mauvaise configuration.

- Headers de sécurité préconfiguré : CSP, X-Frame-Options, HSTS sont activés par défaut.

- Audit de sécurité intégré : Webflow scanne continuellement votre site pour les vulnérabilités.

- Permissions API fine-tuned : si vous connectez GitHub ou un service tiers, Webflow contrôle les permissions.

- Transparence sur les incidents : Webflow a un statut de transparence public et un processus clairs en cas de problème.

C'est ce qui manquait à Lovable et à Vercel : une architecture pensée pour la sécurité dès le départ, et une équipe qui assume ses responsabilités au lieu de minimiser les incidents.

Ressources et sources fiables

Pour aller plus loin, je vous recommande :

- Korben.info : articles sur la faille Lovable (avril 2026) et le piratage Vercel (avril 2026). Korben est la source la plus fiable en cybersécurité francophone.

- OWASP Top 10 : les 10 vulnérabilités web les plus critiques. Essentielles pour comprendre les risques.

- ANSSI : l'agence française de sécurité des systèmes d'information. Guides gratuits et recommandations officielles.

Conclusion : ne sacrifiez pas la sécurité à la vitesse

Les outils IA no-code promettent d'accélérer la création de sites web. Mais comme les incidents Lovable et Vercel l'ont montré, sacrifier la sécurité pour gagner du temps est une fausse économie. Une faille de sécurité peut coûter bien plus cher : données volées, perte de confiance client, ou dégâts à la réputation.

Ma recommandation : choisissez une plateforme no-code qui priorise la sécurité. Auditez les permissions API. Vérifiez les headers de sécurité. Et si vous doutez, contactez l'équipe support de votre plateforme. Si la réponse est « c'est le comportement attendu » (comme Lovable), c'est un mauvais signe.

Chez Treelink, nous vous aidons à migrer vers Webflow ou à auditer votre infrastructure actuelle. Votre sécurité web n'est pas négociable.

Sources et références

- Korben.info (avril 2026) : « C'est le comportement attendu » – faille critique et com' désastreuse, la triple faute de Lovable

- Korben.info (avril 2026) : Vercel piraté via un outil IA tiers qui avait les clés du royaume

- Gartner (2026) : le marché no-code devrait atteindre 65 milliards de dollars en 2027

- OWASP Top 10 Web Application Security Risks

- ANSSI : guides de sécurité des systèmes d'information

Dernière mise à jour : 23 avril 2026